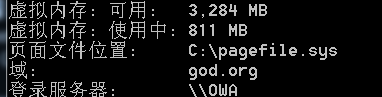

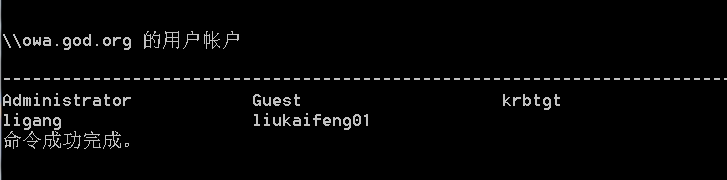

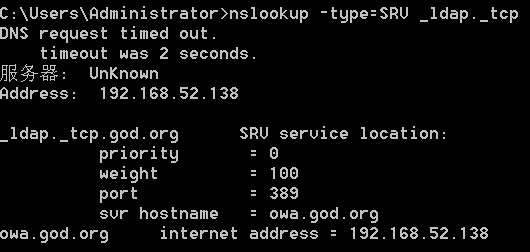

关于我的内网渗透实操(vulnstack)(非常简单)---3 作者: ynnddddd 时间: 2025-03-20 分类: 网络安全,渗透实操 任务:横向移动 环境:Win7,WindowsServer08 (vulnstack) <!--more--> ##第一步:信息搜集,获取域信息 首先,拿到的主机是Win7系统,需要执行的操作是获取域信息, 现在可以使用命令 systeminfo ##获取用户信息  拿到域名 god.org net user /domain ##获取域用户  net group "domain computers" /domain ##获取电脑数量  nslookup -type=SRV _ldap._tcp 查找域控的信息  **得到域控的用户名owa** 现在查看存活主机:通过arp协议,可以快速查看有过通信的主机缓存 arp -a ##不准确 可以使用ping命令 ``` for /L %i in (1,1,254) do ping -n 1 192.168.52.%i | find "Reply" ``` 循环查找192.168.52.0/24网段的所有ip(速度较慢) 或者使用专业工具nmap等等 经过验证:除本机外只有域控主机存活 ##第二步:通过工具打通隧道连接域控电脑 众所周知,域控这样的重要主机通常是不与互联网进行连接的,所以想要通过互联网直接连接域控电脑基本不可能 所以,当我们控制域用户主机后,就需要以域用户主机为跳板,连接域控 netsh 通过端口转发的方式,连接内网域控 ``` netsh interface portproxy add v4tov4 listenaddress=192.168.1.2 listenport=8080 connectaddress=192.168.1.100 connectport=80 ``` 标签: none